今天是5月2日星期三,今天的早餐铺内容有:大型垃圾邮件僵尸网络 Necurs 使用新技术躲避检测;西部数据云存储设备泄露用户数据;PDF 文件可被用于盗取 Windows 凭证;崩溃所有新款Windows系统的PoC被公布;司法部传达学习习近平总书记在全国网络安全和信息化工作会议上的重要讲话精神要求。

【国际时事】

大型垃圾邮件僵尸网络 Necurs 使用新技术躲避检测

Necurs 是全球最大的垃圾邮件僵尸网络,由数百万受感染的计算机组成,曾用于扩散 Locky、GlobeImposter Trickbot 等多个恶意软件。近期,Necurs 再次引起了研究人员的关注,因为其背后的操纵者使用了一种新的技术躲避检测。他们向潜在受害者发送的邮件中包含一个文件夹,一旦解压,就会出现一个扩展名为 .URL 的文件。

这个文件利用 Windows 快捷方式功能,一打开就指向浏览器,并执行最终的恶意 payload。在最终执行阶段,Necurs 会向受害者计算机发送装载软件,下载其他恶意软件进而彻底感染受害者计算机。

【漏洞安全】

西部数据云存储设备泄露用户数据

安全公司 Trustwave 近日发现,由于西部数据 My Cloud EX2 存储设备的默认配置不当,导致任意联网用户都可通过 HTTP 请求检索该存储设备中的文件。在设备启动时,会自开启一项通用即插即用(UPnP)功能。按照默认设置,这项功能允许用户向驱动发送 HTTP 请求,抓取设备中的任意文件。因此,设备所有者或管理员设置的任何允许或限制条件都会被绕过,导致文件泄露。

西部数据在 1 月份已经接收到漏洞报告,但是表示不会对此发布补丁。专家建议用户为 My Cloud Share 设置密码保护敏感数据,同时,关闭相关的分享服务。

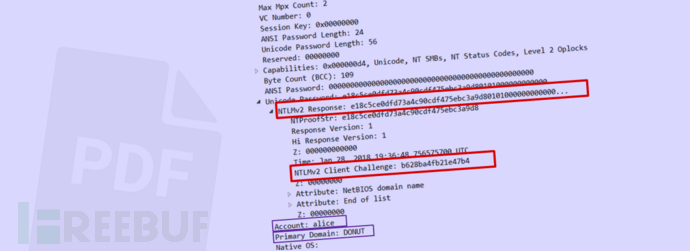

PDF 文件可被用于盗取 Windows 凭证

CheckPoint 的研究人员近日发布报告称 PDF 文件可被恶意攻击者利用,在无需用户交互的情况下,只需打开文件就能窃取 Windows 凭证(NTLM 哈希)。PDF 的规范特征可以为GoToE 和 GoToR 远程加载内容。如果用户打开攻击者特制的 PDF 文档,就会自动向远程恶意 SMB 服务器发送请求。

由于所有的 SMB 请求都会 包含 NTLM 哈希用于认证,因此远程 SMB 服务器的日志中会记录相关哈希值,使用工具即可破解并获取密码。

专家表示,几乎所有 PDF 阅读器都可能受到这种攻击。FoxIT 尚未对此作出回应,而 Adobe 则表示不计划修复调整。微软则发布了 ADV170014 修复建议,指导用户关闭 Windows 操作系统中的 NTLM SSO 认证。

崩溃所有新款Windows系统的PoC被公布

罗马尼亚硬件专家在GitHub上发布了PoC,即使计算机处于锁屏状态,这段代码也可以在几秒钟内让大多数Windows电脑崩溃。

该代码利用了微软处理NTFS文件系统映像时的漏洞,发现者是Bitdefender的安全研究员Marius Tivadar。

PoC包含一个格式错误的NTFS映像,用户可以把它放在U盘里。在Windows电脑里插入U盘就会导致系统在几秒内崩溃,进而出现蓝屏。

【国内新闻】

加快推进网络安全和信息化工作,为建设网络强国作出积极贡献

近日,司法部部长傅政华主持召开部长办公会议,传达学习习近平总书记在全国网络安全和信息化工作会议上的重要讲话精神,研究部署司法部网络安全和信息化工作。傅政华强调,要把学习贯彻落实习近平总书记重要讲话精神作为司法部当前和今后一个时期推进网络安全和信息化工作最根本、最关键、最紧要的任务,坚持全系统网络安全与信息化建设同步发展,促进依法治网与依法治国相结合,为建设网络强国作出积极贡献。

司法部党组书记袁曙宏,部领导班子成员出席会议。

会议要求,要认真学习、深刻领会习近平总书记重要讲话精神,深刻领会习近平网络强国战略思想的重大意义、科学内涵和精神实质,深刻领会党的十八大以来我国网信事业取得的历史性成就,进一步增强做好新时代网信工作的责任感、紧迫感和使命感,主动作为、真抓实干,确保党中央关于网络信息化的决策部署落地生根、取得实效。

[法制日报]

关注我们:请关注一下我们的微信公众号: NiudunX

温馨提示:文章内容系作者个人观点,不代表牛盾网络Newdun.com®对观点赞同或支持。

版权声明:本文为转载文章,来源于 Sphinx ,版权归原作者所有,欢迎分享本文,转载请保留出处!